※続々更新予定

よく出てくるネットワーク構成の機器

クライアントPC

社員が使うパソコン。業務アプリやWeb閲覧の入口

基本はサーバーに依存する(ファイルサーバー、メールサーバーなど)

ハブ(集線装置)

LANケーブルをまとめる装置

- リピータハブ(古い):信号をそのまま全ポートに垂れ流す

- スイッチングハブ(主流):宛先MACアドレスを見て、必要なポートにだけ送る

ルータ

異なるネットワークをつなぐ。社内LANとインターネットをつなぐ代表

- 外に出るときのゲートウェイになる

- IPアドレスの変換(NATやNAPT)を行うことも多い

ファイアウォール

不正な通信を遮断し、セキュリティを守る

ポート番号やIPアドレスを基準に通信を許可/拒否

DMZ(非武装地帯)

社内LANとは分けて、外部公開用のサーバーを置く場所

外部に公開する必要があるが、内部には直接触らせないためのゾーニング

配置されるサーバー例:Webサーバー、メールサーバー、DNSサーバー(外部公開用)

よく出てくるサーバーの基本情報(なぜ社内に配置するか)

DNSサーバー

名前(ドメイン)と住所(IP)を対応付ける (名前解決)

- キャッシュでレスポンスを速くする

- 社外へのDNS問い合わせを減らし、通信効率を上げる

- 怪しい外部DNSを使わせず、セキュリティ強化

DHCPサーバー

IPアドレスやゲートウェイを自動で割り当てる

- PCやスマホが大量にあっても管理が楽

- 人手で設定ミスが減る

- 部署移動・機器追加にも即対応

- 固定IPアドレスにしたい → 対象IPを除外設定し、対象機に手動で設定

メールサーバー

メールの送受信を管理する

- 社内メールは社内で完結(効率)

- 外部へのメールをまとめて管理(セキュリティ・ログ管理)

プロキシサーバー

インターネットとの仲介役。

- アクセス制御(業務外サイトをブロック)

- 社員のアクセスログを記録できる

- キャッシュで表示の効率化

- ウイルスサイトから守る

ファイルサーバー

共有ファイルを一元管理

- データをバラバラに持たず、最新版を共有できる

- 権限設定でセキュリティ管理

ネットワーク切り分けコマンド

| コマンド | 目的 | 使い方 | 切り分けポイント |

|---|---|---|---|

| ping | 相手が生きているか、ネットワーク疎通確認 | ping <IP/ホスト名> | 通信可能か、名前解決できるか、遅延・パケットロスの確認 |

| tracert(Windows) traceroute(Linux/Mac) | 経路確認(どのルータで止まっているか) | tracert <IP/ホスト名>traceroute <IP/ホスト名> | 途中で通信が止まる場所を特定、障害箇所の切り分け |

| nslookup(Windows) dig(Linux/Mac) | DNSの名前解決確認 | nslookup <ホスト名>dig <ホスト名> | 名前解決ができない場合の原因特定(DNSサーバー、設定ミス) |

| arp | IPとMACアドレスの対応確認 | arp -a(Windows)arp(Linux) | LAN内で通信できない場合のMACアドレス解決確認 |

| ipconfig(Windows) ifconfig / ip(Linux) | ネットワーク設定確認 | ipconfig /allifconfig or ip addr | IP割当、サブネットマスク、デフォルトゲートウェイの確認 |

| netstat | 通信中のポート・セッション確認 | netstat -an | サーバーが待ち受けているか、通信が確立しているかの確認 |

HTTP/1とHTTP/2がある。(HTTP/3もあるらしい)

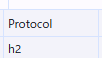

確認方法:F12(開発ツール)→ Network → protocol → h2はHTTP/2

| バージョン | 特徴 | 問題点/改善点 |

|---|---|---|

| HTTP/1.0 | 1リクエスト=1コネクション | 都度TCPコネクションを張るので遅い |

| HTTP/1.1 | Keep-Alive、パイプライン | HOLブロッキング発生 |

| HTTP/2 | バイナリ化、多重化、HPACK、サーバープッシュ | TCP由来の遅延は残る |

| HTTP/3 | QUIC(UDP)TLS1.3、接続高速化 | 新しいため普及中 |

これだけは最低限知っておこうポート番号

| サービス | ポート番号 | TCP/UDP | 押さえる理由 |

|---|---|---|---|

| HTTP | 80 | TCP | Webの基本 暗号化なし |

| HTTPS | 443 | TCP | Webの標準 暗号化あり |

| FTP | 20, 21 | TCP | ファイル転送の代表 |

| SMTP | 25 | TCP | メール送信(MTA間) |

| POP3 | 110 | TCP | メール受信(古典的) |

| IMAP4 | 143 | TCP | メール受信(今主流) |

| DNS | 53 | UDP(問合せ)/TCP(ゾーン転送) | 名前解決の基礎 |

| DHCP | 67, 68 | UDP | IP自動割当 |

| SSH | 22 | TCP | セキュアなリモートログイン |

| TELNET | 23 | TCP | 暗号化なしのリモートログイン(SSHと比較で出る) |

コメント